A Cisco tíz egyszerű lépésben foglalta össze ajánlását, amely a vállalati biztonsággal kapcsolatos legfontosabb intézkedéseket tartalmazza.

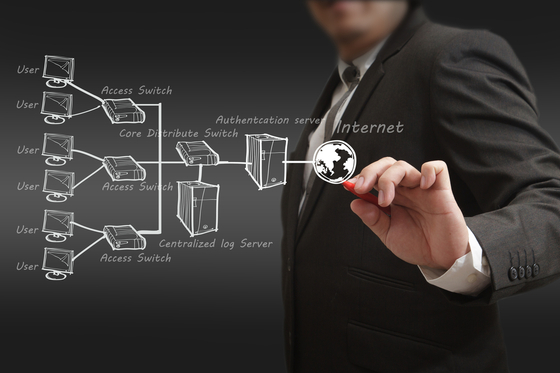

Mérje fel a hálózat egészét. Legyen tisztában azzal, hogy hol kezdődik és hol végződik a vállalat informatikai infrastruktúrája, számtalan cégnek ugyanis nincs átfogó képe hálózatának egészéről. Emellett pontosan határozza meg, hogy mi a ’normális’ működés, hogy vállalata képes legyen a problémákat gyorsan azonosítani és reagálni rájuk.

Vizsgálja felül a hálózathasználati irányelveket és a magatartási kódexet. A biztonság irányelvekkel kapcsolatban felejtse el a bevásárlólista-szerű megközelítést. Kizárólag azokra a dolgokra összpontosítson, amelyekről tudja, hogy érvényesítésük szükséges és lehetséges.

Határozza meg, hogy melyek azok az adatok, amelyeket valóban meg kell védeni. Nem alakítható ki hatékony adatvesztés elleni program, ha nincs tisztában azzal, hogy a vállalaton belül melyek azok az információk, amelyeket meg kell védeni. Meg kell határoznia továbbá azt is, hogy a vállalaton belül ki és milyen módon férhet hozzá ezekhez az információkhoz.

Legyen tisztában azzal, hogy hol találhatók az adatok és hogyan (ha egyáltalán) védik azokat. Vizsgáljon meg minden olyan külső felet – a számításifelhő-szolgáltatóktól a címlista-értékesítőkig –, aki jogosult cége adatait tárolni, és győződjön meg az adatok megfelelő biztonságáról. Az internetes bűnözés aktuális „hekkelj meg egyet, és meghekkeled az összeset” trendje miatt nem elég feltételezni, hogy a vállalati adatok biztonságban vannak, de arról érdemben meg is kell győződni, bármennyire is megbízunk a szolgáltatóban.

Vizsgálja felül a felhasználók képzését. A hosszadalmas szemináriumok nem hatékonyak. A fiatalabb alkalmazottak körében jobb a fogadókészség a célzott, rövidebb foglalkozásokból és az éppen aktuális feladatokhoz kapcsolódó ('just-in-time') képzésekből álló felhasználói oktatásra. A mai csoportmunka-környezetben jól működik az is, ha egymást képzik a dolgozók.

Ellenőrizze a kiáramló információkat. Ez alapvető kritérium lenne, sokan mégsem tartják be, jóllehet a megfelelőségi követelmények miatt egyre több szervezet alkalmazza ezt a gyakorlat. A kiáramló információk ellenőrzése szemléletváltást jelent ahhoz képest, amikor csak azt próbáljuk megakadályozni, hogy a 'rossz' bejöjjön. Kövesse nyomon, hogy ki, hova, mit küld ki a szervezetből, és akadályozza meg, hogy olyasmi is kikerüljön, aminek nem lenne szabad.

Készüljön fel arra, hogy elkerülhetetlen a dolgozók saját eszközeinek használata a munkahelyen (BYOD: Bring Your Own Device). A cégeknek már nem azon kell gondolkodniuk, hogy mikor állnak át a BYOD-modellre, hanem azon, hogy hogyan.

Készítsen akciótervet támadások esetére. Az informatikai kockázatot ugyanúgy kell kezelni, mint bármely más üzleti kockázatot. Ez azt jelenti, hogy a vállalatoknak világos tervvel kell rendelkezniük, amelynek alapján gyorsan és megfelelően képesek reagálni bármilyen biztonsági eseményre, legyen szó az adatok kompromittálódásáról egy célzott támadás nyomán, a megfelelőségi követelmények sérüléséről egy alkalmazott gondatlansága miatt vagy egy hackertevékenységhez kapcsolódó esetről.

Vezessen be biztonsági intézkedéseket annak érdekében, hogy ellensúlyozza a közösségi hálózatok ellenőrizhetetlenségét. Ne becsülje le az olyan technológiai ellenőrzőmechanizmusok hatékonyságát a hálózati veszélyforrásokkal szembeni védelemben, mint amilyen például egy behatolásmegelőző rendszer. A reputációszűrés is alapvető fontosságú eszköz a gyanús tevékenységek és tartalmak észleléséhez.

Kövesse a kockázati környezet alakulását és tájékoztassa a felhasználókat. A vállalatoknak és biztonsági részlegeiknek a veszélyforrások sokkal szélesebb körével szemben kell megőrizni éberségüket: ide sorolható a mobil eszközöktől és a számítási felhőktől a közösségi hálózatokon keresztül a jövő új technológiai megoldásaival bezárólag minden, ami veszélyt jelenthet a hálózatra. A problémát két lépcsőben kell megoldaniuk a cégeknek: először is reagálniuk kell a nyilvánosságra kerülő sebezhetőségekre, ugyanakkor proaktív módon fel is kell készíteniük alkalmazottaikat arra, hogy miként védhetik meg magukat a folyamatos és jelentős internetes fenyegetésekkel szemben.