1. Win32/Conficker féreg

Elterjedtsége a júliusi fertőzések között: 8.06%

Működés: A Win32/Conficker egy olyan hálózati féreg, amely a Microsoft Windows MS08-067 biztonsági bulletinben tárgyalt hibát kihasználó exploit kóddal terjed. Az RPC (Remote Procedure Call), vagyis a távoli eljáráshívással kapcsolatos sebezhetőségre építve a távoli támadó megfelelő jogosultság nélkül hajthatja végre az akcióját. A Conficker először betölt egy DLL fájlt az SVCHost eljáráson keresztül, majd távoli szerverekkel lép kapcsolatba, hogy azokról további kártékony kódokat töltsön le. Emellett a féreg módosítja a host fájlt, ezáltal számos antivírus cég honlapja elérhetetlenné válnak a megfertőzött számítógépen.

A számítógépre kerülés módja: Változattól függően a felhasználó maga telepíti, vagy pedig egy biztonsági résen keresztül felhasználói beavatkozás nélkül magától települ fel, illetve automatikusan is elindulhat hordozható a külső meghajtó fertőzött Autorun állománya miatt.

2. Win32/Agent trójai

Elterjedtsége a júliusi fertőzések között: 5.16%

Működés: Ezzel a gyűjtőnévvel azokat a rosszindulatú kódokat jelöljük, amelyek a felhasználók információit lopják el. Jellemzően ez a kártevőcsalád mindig ideiglenes helyekre (például Temp mappa) másolja magát, majd a rendszerleíró-adatbázisban elhelyezett kulcsokkal gondoskodik arról, hogy minden indításkor lefuttassa saját kódját. A létrehozott állományokat jellemzően .dat illetve .exe kiterjesztéssel hozza létre.

A számítógépre kerülés módja: A felhasználó maga telepíti.

3. INF/Autorun vírus

Elterjedtsége a júliusi fertőzések között: 3.52%

Működés: Az INF/Autorun egyfajta gyűjtőneve az autorun.inf automatikus programfuttató fájlt használó károkozóknak. A kártevő fertőzésének egyik jele, hogy a számítógép működése drasztikusan lelassul.

A számítógépre kerülés módja: Fertőzött adathordozókon (akár MP3-lejátszókon) terjed.

4. Win32/PSW.OnLineGames trójai

Elterjedtsége a júliusi fertőzések között: 2.34%

Működés: Ez a kártevőcsalád olyan trójai programokból áll, amelyek billentyűleütés-naplózót (keylogger) igyekszenek gépünkre telepíteni. Az ide tartozó károkozóknak rootkit komponensei is vannak, melyek segítségével igyekeznek állományaikat és működésüket a fertőzött számítógépen leplezni, eltüntetni. A kártevőcsalád ténykedése jellemzően az online játékok jelszavainak ellopására, majd a jelszóadatok titokban történő továbbküldésére fókuszál. A bűnözők ezzel a módszerrel jelentős mennyiségű lopott jelszóhoz juthatnak hozzá, amelyeket aztán alvilági csatornákon továbbértékesítenek.

A számítógépre kerülés módja: A felhasználó maga telepíti.

5. HTML/ScrInject trójai

Elterjedtsége a júliusi fertőzések között: 2.32%

Működés: A HTML/ScrInject trójai egy RAR segédprogrammal tömörített állomány, amely települése során egy üres (c:\windows\blank.html) állományt jelenít meg a fertőzött gép böngészőjében. Hátsó ajtót nyit a megtámadott rendszeren, és ezen keresztül a háttérben további kártékony javascript állományokat kísérel meg letölteni.

A számítógépre kerülés módja: A felhasználó maga telepíti.

6. INF/Conficker vírus

Elterjedtsége a júliusi fertőzések között: 1.68%

Működés: Amennyiben böngészés során az autorun.inf fájl valamely egység főkönyvtárába kerül, akkor a betöltő eléri, hogy a kártevő kódja elinduljon. Vagyis az INF/Confickernek az a szerepe, hogy betöltse magát a Win32/Conficker kártevőt.

A számítógépre kerülés módja: Fertőzött weblapról, vagy külső eszközön keresztül.

7. Win32/Oficla trójai

Elterjedtsége a júliusi fertőzések között: 1.62%

Működés: A Win32/Oficla 2010 áprilisában bukkant fel először, és a szokásos módon a rendszerleíró-adatbázisban elhelyezett kulcsokkal gondoskodik arról, hogy minden indításkor lefuttassa saját kódját. Ezen felül a Documents and Settings\Aplication Data és Local Settings mappájában is különféle kárékony állományokat hoz létre. A megtámadott számítógépen hátsó ajtót nyit, amelyen keresztül oroszországi weboldalakról további kártékony kódokat igyekszik letölteni a megfertőzött számítógépre.

A számítógépre kerülés módja: A felhasználó maga telepíti

8. Win32/Mebroot trójai

Elterjedtsége a júliusi fertőzések között: 1.56%

Működés: A Win32/Mebroot.K trójai elsődleges célja, hogy további számítógépeket fertőzzön meg. Ehhez az ideiglenes (Temp) mappában létrehoz egy .tmp nevű fájlt, valamint a rendszerleíró adatbázisba számos bejegyzést hoz létre, illetve módosítja azokat, ha már léteznek. Ezenkívül megkísérel a google.com webcímre is csatlakozni. Működése során tönkreteszi a merevlemez partíciós tábláját.

A számítógépre kerülés módja: A felhasználó maga telepíti.

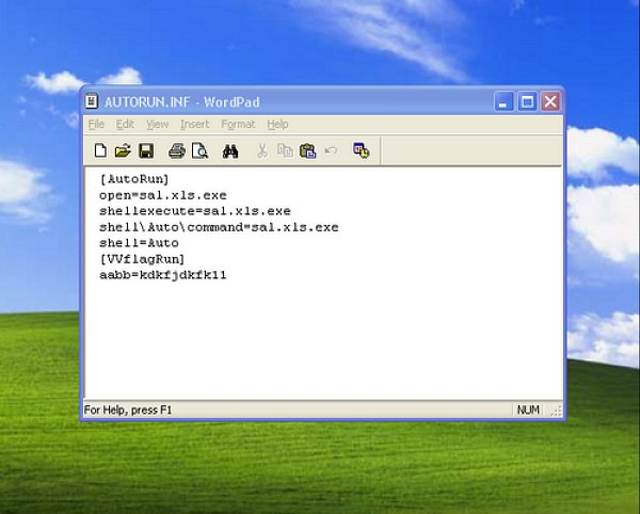

9. Win32/VB féreg

Elterjedtsége a júliusi fertőzések között: 1.20%

Működés: A VB.EL (vagy más néven VBWorm, SillyFDC) féreg hordozható adattárolókon és hálózati meghajtókon terjed. Fertőzés esetén megkísérel további káros kódokat letölteni az 123a321a.com oldalról. Automatikus lefuttatásához módosítja a Windows Registry HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run bejegyzését is. Árulkodó jel lehet a sal.xls.exe állomány megjelenése a C: és minden további hálózati meghajtó főkönyvtárában.

A számítógépre kerülés módja: Fertőzött adattároló (USB kulcs, külső merevlemez stb.) csatlakoztatásával terjed.

10. Win32/Packed.VMProtect trójai

Elterjedtsége a júliusi fertőzések között: 1.14%

Működés: A Win32/Packed.VMProtect trójai bemásolja magát a Windows/System32, a Temp és/vagy a Windows mappába, ahol különböző DLL állományokat hoz létre. Ezek automatikus lefuttatásáról úgy gondoskodik, hogy a Rendszerleíró adatbázisba bejegyzéseket készít. Ezzel biztosítja magának a betöltődést a rendszer indításakor, illetve a legtöbb esetben külön szolgáltatást (szervizt) is létrehoz. Különböző portokon képes hátsó ajtót nyitni, melyen keresztül távoli weboldalakhoz csatlakozik, és a háttérben fájlokat tölt le.

A számítógépre kerülés módja: A felhasználó maga telepíti.