A sencseni székhelyű Procolored cég több ezer dolláros, csúcskategóriás UV-nyomtatókat gyárt, amelyek különféle anyagokra képesek nyomtatni, beleértve a fát, akrilt, csempét és műanyagot. Ezek a printerek már az árukat tekintve is a professzionalizmus érzetét keltik, ezért is döbbent meg az egyik felhasználó, aki felfedezte, hogy egy ilyen masina rosszindulatú szoftvert terjeszt.

Cameron Coward egy 6000 dolláros Procolored nyomtató tesztelésénél, a felügyeleti szoftver telepítésekor fedezte fel a malware-t. Amikor átvizsgáltatta a nyomtató mellé adott, USB flash meghajtón lévő szoftvert, akkor a víruskereső egy Floxif nevű, USB-n terjedő rosszindulatú programra figyelmeztette.

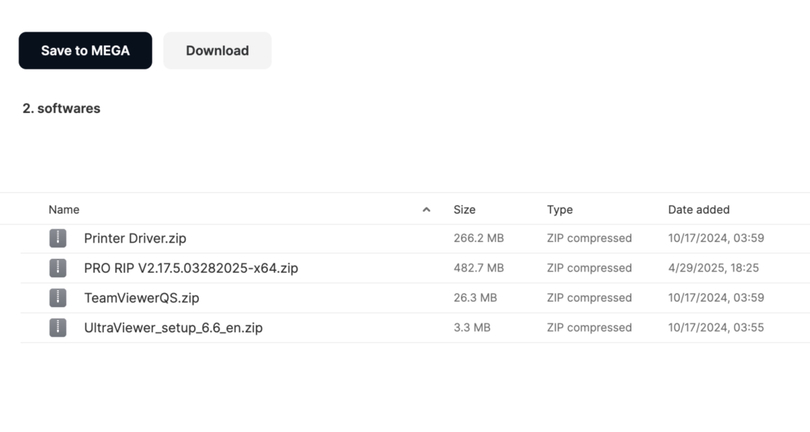

Coward azonnal megkereste a nyomtatógyártót, azonban azt a választ kapta, hogy téves pozitív riasztásról van szó. Ez viszont nem nyugtatta meg őt, ezért felhívást tett közzé a Redditen, hogy egy külső biztonsági kutató ellenőrizze az esetet. Problémájáról értesülve, a G Data kiberbiztonsági cég vezető kártevő kutatója megvizsgálta a szoftvert, pontosabban a Procolored szoftvercsomagjait, amelyek a Mega felhőtárhelyen érhetők el.

A Floxif kártevő nyomát ugyan nem találta, viszont az utoljára 2024 októberében frissített 39 fájlban két különálló fenyegetést is azonosított, egy hátsó ajtót (XRed backdoor) és egy kriptovaluta-lopót (CoinStealer).

Az XRed névre keresztelt hátsó ajtó Delphiben íródott, és féregszerű viselkedésű. A Procolored letöltéseiben található minta naplózni tudja a billentyűleütéseket, további hasznos adatokat tölthet le, képernyőképeket készíthet, fájlokat szerkeszthet. A G Data szerint az XRed magában foglalja a SnipVex névre keresztelt vírust is, ami „felülfertőzéshez” vezet, mivel a célrendszer több önmagát replikáló kártevőcsaládot tartalmaz.

A CoinStealer kriptovaluta-tárcákat céloz meg, és a vágólapon lévő kriptovaluta-címeket a támadó címével is lecserélheti, hogy az átutalások során a pénzt a támadóhoz irányítsa. Azt is felfedezték, hogy ez a vírus végrehajtható fájlokat céloz meg, beilleszti magát azok elé, majd a fertőzött fájlokat a gazdagép eredeti helyére helyezi.

Természetesen az elemző is felvette a kapcsolatot a Procoloreddel, és a cég elárulta neki, hogy a weboldalukon található szoftvert eredetileg pendrive segítségével vitték át, és a vírus e folyamat során kerülhetett be. Azt is mondták, hogy nincs kapcsolat a szoftverük és a kriptovaluta-lopás között, ugyanis a rosszindulatú program parancsszerverei 2024 februárja óta offline állapotban vannak, így bármilyen távoli tevékenység lehetetlen. Nem is kaptak felhasználói panaszt a kriptovalutákkal kapcsolatban.

Azt is megerősítették, hogy újra átvizsgálták és ellenőrizték a weboldalán található összes szoftvert, illetve szigorúbb belső ellenőrzéseket vezetnek be a szoftverkiadásokhoz, és erősítik minőségbiztosítási folyamataikat. Ettől függetlenül elismerték, hogy a szoftverek USB-meghajtókon keresztüli terjesztése nem volt kellően ellenőrzött, és azt is megjegyezték, hogy teljes mértékben elkötelezettek a felhasználók által esetlegesen felmerülő problémák megoldása mellett.

A G Data is elismerte, hogy az új csomagok tiszták, emellett azonban figyelmeztetett a vírusvédelem fontosságára. A fertőzötteknek pedig azt tanácsolja, hogy formázzák újra a meghajtóikat és telepítsék újra az operációs rendszert.

Ha máskor is tudni szeretne hasonló dolgokról, lájkolja a HVG Tech rovatának Facebook-oldalát.