SimJackernek nevezték el az AdaptiveMobile Security biztonsági cég szakemberei azt a kritikus sebezhetőséget, ami a SIM-kártyákon keresztül nyitja meg az utat a kiszemelt eszköz eléréséhez. A sebezhetőség – állapították meg a kutatók – az S@T Browser nevű szoftverben található, amely a legtöbb forgalomban lévő SIM-kártya része.

Az S@T Browser hivatalos neve SIMalliance Toolbox Browser, és egy olyan alkalmazás, amelyet legalább 30 országban használnak a mobilszolgáltatók, ugyanis lehetővé teszi néhány alapvető szolgáltatás eljuttatását az ügyfelek telefonjára az interneten keresztül. Ez a szoftver viszont úgynevezett végrehajtási környezetet kínálhat a rosszindulatú parancsok futtatásához – jegyzi meg a The Hacker News.

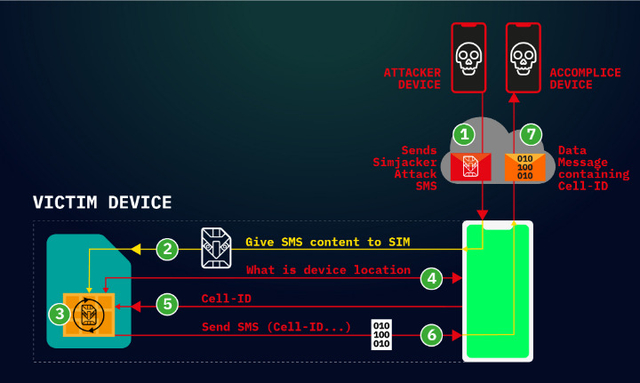

A biztonsági kutatók weboldalukon részletezik, hogyan lehet egy mindössze 10 dolláros GSM modemmel kihasználni az említett sebezhetőséget többféle feladat végrehajtására is a kiszemelt eszközön, egyetlen specifikus kémprogram-típusú kódot tartalmazó SMS elküldésével. Ezek a feladatok igencsak ijesztőek, mert például lehetőség nyílik a megcélzott eszköz helyének és IMEI-adatainak beolvasására, hamis üzenetek küldésére az áldozatok nevében, prémium szintű csalások végrehajtására emelt díjas telefonszámok tárcsázásával, szolgáltatás-megtagadási támadások végrehajtására a SIM-kártya letiltásával, hogy csak néhányat említsünk ezek közül. Mindeközben a felhasználó mit sem sejt arról, hogy megtámadták a telefonját.

Bár a technikai részleteket és a sebezhetőség koncepciójának bizonyítását várhatóan október 3-án, a londoni Virus Bulletin konferencián teszik közzé a szakemberek, úgy tudni, már történtek ilyen támadások szinte minden nevesebb gyártó (Apple, Samsung, Huawei, Google, ZTE, Motorola) telefonja, sőt még SIM-kártyával működő IoT-eszközök ellen is. A szakemberek szerint minden gyártó és mobiltelefon-modell kiszolgáltatott lehet a SimJacker támadásnak, miután egy olyan, a SIM-kártyákba ágyazott (sebezhető) technológiát használ ki, amelynek specifikációját 2009 óta nem frissítették. Potenciálisan több mint egymilliárd felhasználó lehet veszélyben.

[Ez is érdekelheti: A szakemberek üzenik: jobb, ha azonnal lecseréli a telefonszámát]

A kutatók nem közölték, milyen indíttatásból zajlott akcióról van szó, de abban biztosak, hogy a módszert legalább két éven át alkalmazták/alkalmazzák. Kelet-európai esetről is tudni. A technológiát kidolgozó cég pedig kormányzati szervek megbízásokat is teljesít. A ZDNet szerint elképzelhető, hogy a Simjackert terroristák, illetve bűnözők nyomon követésére fejlesztették, de mivel a megfigyeltek kiléte sem ismert, a technika ugyanígy alkalmas a hatalommal kritikus újságírók és politikai ellenfelek ellenőrzésére is.

Sajnos a felhasználók jelenleg nem sokat tehetnek, ha olyan SIM-kártyájuk van, amelyik az S@T böngészőtechnológiát használja. Legfeljebb várhat arra, hogy a szolgáltatója megfelelő védelmi mechanizmusokkal rendelkező SIM-kártyát bocsát ki.

Ha érdeklik a fejlemények, lájkolja a HVG Tech rovatának Facebook-oldalát.